In einer so schnelllebigen, IT-getriebenen Geschäftswelt schleichen sich fast zwangsläufig Fehler ein. Im schlimmsten Fall können sie von böswilligen Akteuren ausgenutzt werden, um die Vertraulichkeit, Integrität oder Verfügbarkeit Ihrer IT-Systeme und Daten zu gefährden. Unter diesen Umständen können Sie es sich nicht leisten, die Sicherheit dem Zufall zu überlassen. Sie müssen Schwachstellen identifizieren und quantifizieren und diese dann effektiv verwalten, um Schäden für das Ansehen ihrer Firma und Ihr Geschäftsergebnis zu vermeiden.

Massive Cyber-Angriffe und Datenschutz Verletzungen haben viele Unternehmen daran erinnert, dass IT-Schwachstellen ein enormes Risiko darstellen. Dies hat sie dazu veranlasst, entschlossene, proaktive Massnahmen zu ergreifen, um diese Schwachstellen zu beheben. Doch bei immer komplexeren Infrastrukturen – auch in der Cloud – ist es schwer, den Überblick über all die schnell wachsenden Schwachstellen zu behalten. Das sind gute Nachrichten für Cyberkriminelle, die gelernt haben, diese Schwachstellen für bösartige Zwecke auszunutzen.

Es gibt auch regulatorischen Druck, auf diese Bedrohungen zu reagieren. Die Schweizer Aufsichtsbehörden für Banken und Versicherungen verlangen zum Beispiel von Unternehmen, die IT-Dienstleistungen im Finanzsektor anbieten, ein risikobasiertes Vulnerability Management Programm. Da digitale und Cloud-basierte Lösungen in allen Geschäfts- und Lebensbereichen auf dem Vormarsch sind, wird es in Zukunft sicherlich zu weiteren Regulierungen im Umfeld der IT kommen.

Immer mehr Unternehmen erkennen die Notwendigkeit, ihre IT-Schwachstellen zu erkennen und proaktiv zu adressieren, und COVID-19 hat die Dringlichkeit nur noch erhöht. In der Schweizer Auswertung der PwC-Umfrage «Digital Trust Insights 2021» gaben 36 Prozent der Befragten an, dass die Pandemie wahrscheinlich zu einer besseren und genaueren Quantifizierung von Cyberrisiken in Unternehmen führen wird. Doch auch wenn einige Unternehmen bereits danach handeln, haben viele ihre Pläne noch nicht in die Tat umgesetzt. Einige verfügen sogar noch über gar keine Pläne in diesem Bereich.

Vulnerability Management

Lassen Sie uns Ihre IT-Schwachstellen überwachen, damit Sie sich auf das Kerngeschäft konzentrieren können.

Was ist Vulnerability Management?

Nehmen wir an, Sie sind eines der Unternehmen, die ihre Optionen abwägen. Um das Thema Vulnerability Management in den Griff zu bekommen, müssen Sie zunächst den Begriff «Schwachstelle» (Vulnerability) im Zusammenhang mit Ihrer IT-Infrastruktur verstehen. Schwachstellen sind Fehler, die von Personen mit böswilligen Absichten ausgenutzt werden können, um Sicherheitskontrollen zu umgehen und Zugriff auf Ihre Systeme und Daten zu erhalten.

Ziel des Vulnerability Managements ist es, bekannte Schwachstellen zu erkennen und zu beheben sowie zu beurteilen, wie fähig und ausgereift Ihre IT-Organisation ist, wenn es darum geht, Sicherheitspatches innerhalb eines festgelegten Zeitraumes einzuspielen. Vulnerability Management ist ein fortlaufender Prozess der Identifizierung, Bewertung, Behebung, Verifizierung und Berichterstattung von Schwachstellen in IT-Systemen und der Software, die auf dieser IT-Infrastruktur läuft.

Ein effektives Vulnerability Management erhöht nicht nur die Cybersicherheit Ihres Unternehmens und reduziert das Risiko teurer und unangenehmer Sicherheitsverletzungen, sondern gewährleistet auch die Einhaltung von Sicherheitsanforderungen und gesetzlichen Vorschriften. Zu den Vorschriften, die Unternehmen in der Schweiz betreffen, gehören diejenigen der FINMA, die DSGVO der EU, SWIFT, PCI DSS und die Regelungen in Bezug auf das elektronische Patientendossier (TOZ (BAG)). Wie bereits erwähnt wird diese Liste wahrscheinlich noch wachsen, da die Abhängigkeit von digitalen Lösungen in allen Lebens- und Geschäftsbereichen zunimmt.

Vorgehensweise beim Vulnerability Management

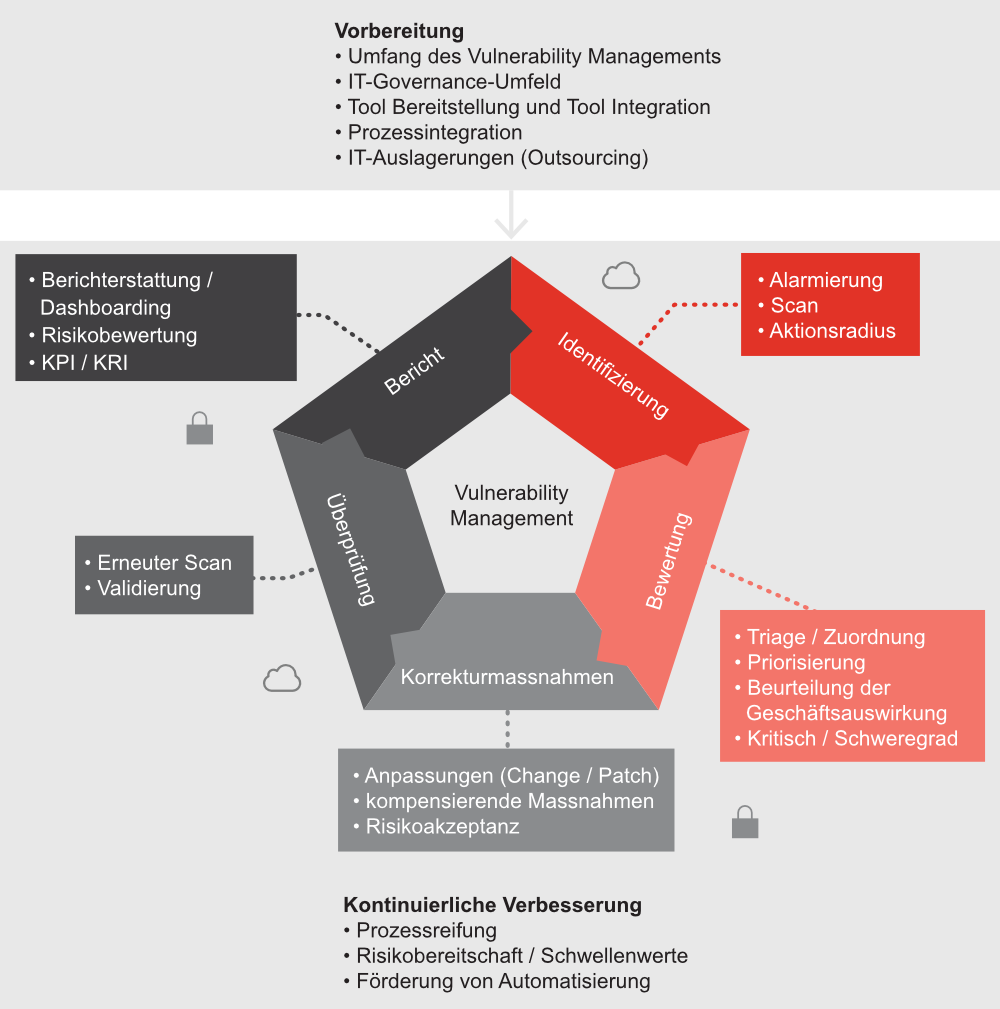

Lassen Sie uns nun einen genaueren Blick auf den eigentlichen Prozess des Vulnerability Managements werfen. Wie bereits erwähnt ist das ultimative Ziel, ein nachhaltiges und angemessenes Sicherheitsniveau im Unternehmen zu erreichen, indem Schwachstellen proaktiv identifiziert und behoben werden, während gleichzeitig die ständig steigenden gesetzlichen Anforderungen nachvollziehbar erfüllt werden. Dies gelingt am besten in einem Zyklus, der aus verschiedenen Komponenten besteht.

Vorbereitung: Festlegung des Umfangs des Vulnerability Managements, Erstellung einer IT-Governance mit Rollen und Verantwortlichkeiten, Vulnerability Management als integrierter Prozess im IT-Service-Management und Evaluierung von Bezugsmöglichkeiten.

Identifizierung: Erstellung eins zentralen Inventars der IT-Assets und Festlegung der richtigen Scanmethode. Welche Assets sollen eingepflegt werden? Welche Assets sind kritische IT-Assets, die sensible Daten enthalten?

Bewertung: Bewertung der unternehmensspezifischen Umgebungsmerkmale: Kontext der Schwachstellen des IT-Assets; Kritikalität und Schweregrad der Schwachstellen; unternehmensrelevante Risiken.

Korrekturmassnahmen: Bewertung der unternehmensspezifischen Umgebungsmerkmale: Kontext der Schwachstellen des IT-Assets; Kritikalität und Schweregrad der Schwachstellen; unternehmensrelevante Risiken.

Überprüfung: Durchführung eines rechtzeitigen erneuten Scans, regelmässige Überprüfungen und Sicherstellung eines Eskalationsprozesses für den Umgang mit Schwachstellen.

Bericht: Kommunikation entsprechend der jeweiligen Zuständigkeiten durch Zielgruppen-spezifisches Reporting (Dashboard-Übersicht).

Kontinuierliche Verbesserung: Überprüfen Sie die gewonnenen Erkenntnisse und bewerten Sie dabei Ihre Risikobereitschaft (Risikotoleranz), überprüfen Sie den Reifegrad des Prozesses, verbessern Sie kontinuierlich durch automatisierte Prozesse und erhöhen Sie den Reifegrad ihrer IT-Prozesse.

Wie man die Herausforderungen angeht

Ein Ansatz, der sich auf drei Säulen stützt – IT-Governance, Prozessintegration sowie Toolbereitstellung und Toolintegration – bietet eine solide Grundlage für die Einführung eines Vulnerability Managements. Die genauen Schritte hängen von Ihrem bestehenden Setup ab und davon, was bereits vorhanden ist. Um Ihnen eine Vorstellung davon zu geben, worum es gehen könnte, hier ein paar Beispiele für Herausforderungen, bei denen wir Kunden geholfen haben.

1) IT Governance: Das Vulnerability Management erfordert eine etablierte IT-Governance, um zu ermitteln, welche IT-Assets in den Anwendungsbereich fallen, und um die Rollen und Verantwortlichkeiten für eine konforme Datenverarbeitung eindeutig festzulegen.

- Kein aktives Vulnerability Management zur rechtzeitigen Behebung von Schwachstellen (fehlende klare Definition von Rollen und Verantwortlichkeiten).

- Keine klare Ownership und kein eindeutiges Mapping der Servicekritikalität von Konfigurationselementen und IT-Assets.

2) Prozessintegration: Vulnerability Management erfordert ein Prozess-Framework: einen anderen Blickwinkel auf IT-Überwachung, Ereignis-Management und Incident Response. Die Einhaltung muss durch die Festlegung technischer Standards und die systematische Überwachung der Befolgung der IT-Standards gesteuert werden.

Herausforderungen beim Kunden:

- Keine nachhaltige Integration von IT-Sicherheit und IT-Service-Management in einem auf den Geschäftskontext abgestimmten Prozessrahmen.

- Vereinbaren Sie anwendbare Patchzyklen für jede Technologie und überprüfen Sie, ob die relevanten Patches innerhalb des festgelegten Zeitrahmens angewendet werden.

3) Toolbereitstellung und Toolintegration: Um den besten Wert und Nutzen aus den Schwachstellen-Scanning-Tools zu ziehen, müssen diese integriert werden. Ziehen Sie in Erwägung, Schwachstellen-Scanning-Tools mit einer Orchestrierungslösung zu kombinieren, um eine nahtlose Integration mit Ihrem IT-Service-Management-System und Ihrem IT-Asset-Register / Ihrer CMDB zu erreichen, und nutzen Sie Automatisierungsfunktionen und Playbooks, anstatt Workflows in vielen verschiedenen Tools zu entwerfen.

Herausforderungen beim Kunden:

- Hoher manueller Aufwand bei der Verwaltung von Schwachstellen.

- Fehlende Integration mit dem IT-Asset-Register, dem Inventar kritischer Systeme, dem IT-Service-Management-Tool für das Incident-Management und dem Change-Management-Tool.

Fazit: Es ist Zeit für Sie, in Vulnerability Management zu investieren

IT-Schwachstellen bieten Angreifern eine offene Tür zu Ihrem Unternehmen. Die Tatsache, dass diese Schwachstellen komplex sind und sich schnell ändern, macht sie zu einem noch grösseren Risiko und erschwert die Behebung. Genauso wie man seine Virenschutz an Unternehmen delegiert, die sich auf Antivirensoftware spezialisiert haben, sind Sie auch beim Management von IT-Schwachstellen nicht auf sich allein gestellt. Es gibt Spezialisten, die Ihnen dabei helfen können, ein effektives Vulnerability Management einzurichten, das mit den Bedrohungen Schritt hält – um Ihr Unternehmen und Ihre Kundendaten zu schützen und letztlich wertvolles Vertrauen aufzubauen.

Haben Sie Fragen?