Die Society for Worldwide Interbank Financial Telecommunication (SWIFT) gewährleistet den weltweit sicheren Zahlungsverkehr. 2017 hat sie das Customer Security Programme (CSP) lanciert, um gezielt gegen Cyberattacken vorzugehen. Für 2020 wurde das CSP ausgebaut und der Nachweisprozess verschärft.

Mit vereinten Kräften gegen Bedrohungen aus dem Cyberspace

SWIFT regelt heute den Nachrichten- und Transaktionsverkehr von weltweit über 10‘000 Banken, Versicherungen und Unternehmen über ihr sicheres und standardisiertes Netzwerk. Die wachsende Anzahl von Cyberangriffen auf Infrastrukturen von Netzwerkteilnehmern und somit auch auf das SWIFT-Netzwerk hat den Transaktionsspezialisten veranlasst, ein Sicherheitsprogramm für seine Teilnehmer zu entwickeln. Mit dem CSP will er die Kräfte der Netzwerkteilnehmer bündeln und Bedrohungen aus dem Cyberspace die Stirn bieten.

Das CSP wurde 2017 in Kraft gesetzt. Es definiert Anforderungen an alle angeschlossenen Teilnehmer mit dem Ziel, den Informationsaustausch innerhalb der SWIFT-Community zu verbessern und die lokale SWIFT-Infrastruktur der Teilnehmer auf einem angemessenen Sicherheitsniveau zu halten. Mit diesem Rahmen für eine abgestimmte Qualitätssicherung will SWIFT den zunehmenden Cyberrisiken begegnen und die Abwehrkräfte der SWIFT-Teilnehmer gegen Cyberattacken stärken.

Teilnahmerate SWIFT CSP 2019

Wie SWIFT in einer Mitteilung vom März 2020 verlauten lässt, haben mehr als 91% aller SWIFT-Teilnehmer, welche für mehr als 99% des SWIFT-Netzwerkverkehrs verantwortlich sind, die Einhaltung der Kontrollen attestiert. SWIFT teilt ebenfalls mit, dass für SWIFT-Teilnehmer, welche nicht oder unvollständig attestiert sind, das Recht vorbehalten wird, die lokalen Aufsichtsbehörden zu informieren.

Das Sicherheitsprogramm wird weiter verschärft

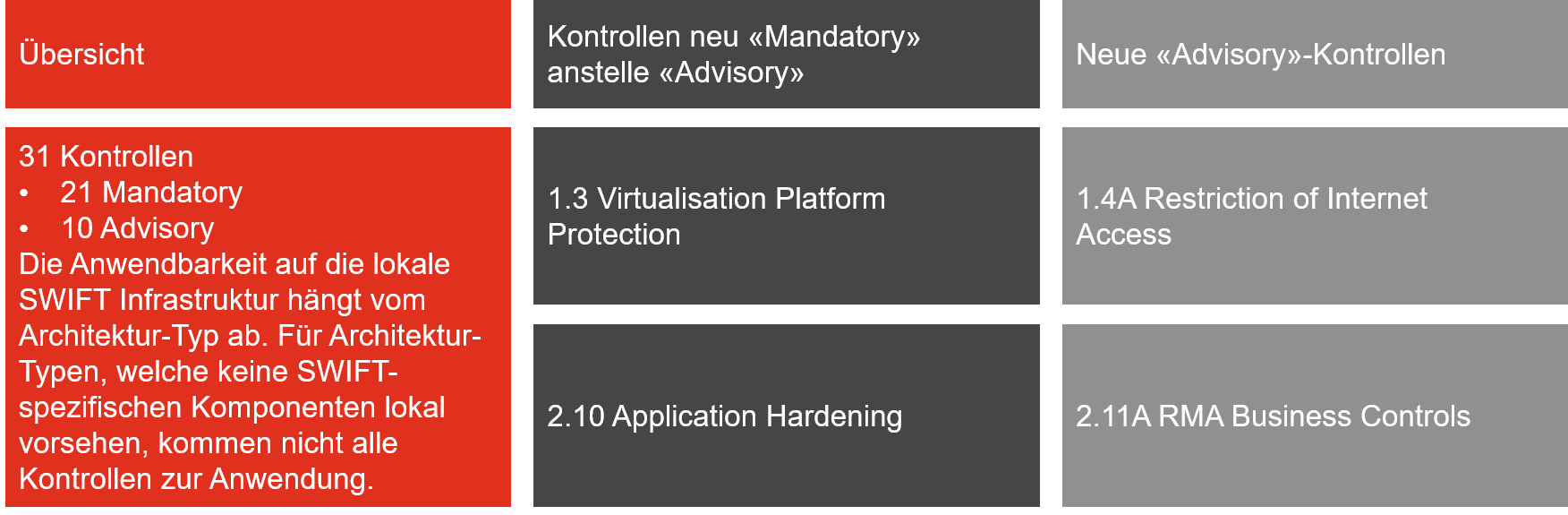

SWIFT passt ihr Customer Security Controls Framework (CSCF) jedes Jahr den aktuellen Gegebenheiten an. Für 2020 hat sie zwei bisher fakultative Kontrollen («Advisory») zu verbindlichen Kontrollen («Mandatory») heraufgestuft und zwei neue «Advisory»-Kontrollen ins Programm aufgenommen (vgl. Abbildung 1). Zudem wurden einzelne bestehende Kontrollen konkretisiert. Am 17. Juli 2019 hat SWIFT die neue Version des Customer Security Controls Frameworks veröffentlicht. Die teilnehmenden Finanzinstitute müssen bis spätestens Ende 2020 gegenüber der SWIFT nachweisen, dass sie alle «Mandatory»-Kontrollen einhalten.

Abbildung 1: Die wichtigsten Neuerungen im CSCF für 2020 im Überblick

Substanzielle Änderung am Nachweisprozess

Im Gegensatz zu den bisherigen Versionen des CSCF kann für die neue CSCF-Version 2020 nicht mehr ein sogenanntes «user initiated assessment» (Self-Assessment) vorgenommen werden. Ab sofort sind nur noch unabhängige Assessments, gemäss dem «Community-Standard» möglich, welche durch externe Assessoren oder bei entsprechenden fachlichen Kompetenzen durch die interne Revision durchgeführt werden können. Sofern die Unabhängigkeit sichergestellt ist, besteht auch die Möglichkeit, ein solches Assessment durch die 2. Verteidigungslinie (z.B. Risk Control, CISO) durchführen zu lassen.

Aus Gründen der Qualitätssicherung wird SWIFT zudem zusätzlich für eine Auswahl von Teilnehmern ein unabhängiges externes Assessment («Swift-mandated assessment») verlangen.

Implementierung mit weitreichenden Folgen

Erfahrungen aus den Attestierungszyklen haben gezeigt, dass die Implementierung des Sicherheitsprogramms und das laufende Einhalten der CSP-Anforderungen für SWIFT-Teilnehmer grosse Anstrengungen bedeuten. Denn die Anforderungen der SWIFT sind umfangreich und erfassen auch die lokale IT-Infrastruktur der Teilnehmer. Zudem gehen einzelne Ansprüche bei manchen Häusern über die hauseigenen Anforderungen an einen soliden Grundschutz hinaus.

SWIFT-Teilnehmer gefragt und gefordert

Die jüngsten Änderungen und Neuerungen im CSP stellen für Finanzinstitute des SWIFT-Netzwerks weit mehr als kleine Retuschen im Sicherheitsdispositiv dar. Sie müssen die operative Wirksamkeit der implementierten Kontrollen und damit ihre SWIFT-Compliance gewährleisten. Das bedeutet, dass sie sich frühzeitig und ausgiebig mit den hochgestuften und neuen «Mandatory»-Kontrollen auseinandersetzen sollten. Dazu lohnt sich ein Klick in die detaillierte Beschreibung der CSP-Inhalte auf der Website von SWIFT. Denn die Neuerungen sind gegebenenfalls noch nicht in der lokalen Sicherheitsarchitektur berücksichtigt. Das heisst, die SWIFT-Teilnehmer müssen eventuell neue Kontrollmassnahmen implementieren und deren Effektivität prüfen. Und zwar schon bald.

Des Weiteren sind die SWIFT-Teilnehmer gut beraten, sich aufgrund des geänderten Nachweisprozesses rechtzeitig um die Art der Attestierung zu kümmern (intern/extern). Gerade für den Fall, dass das bisherige Self-Assessment durch ein externes Assessment abgelöst wird, ist es essentiell, den richtigen Partner zu finden und diesen frühzeitig ins Boot zu holen.

Externes Assessment als weitsichtige Lösung

Die einwandfreie Umsetzung der SWIFT-Anforderungen lässt sich mit einem strukturierten Vorgehen leichter nachweisen. Wir von PwC sind bei diversen SWIFT-Teilnehmern in verschiedenen Rollen tätig (vgl. Tabelle 1). So helfen wir SWIFT-Netzwerkteilnehmern, ihre Informations- und Cybersicherheit gerade auch unter hohem Zeitdruck regelkonform auszugestalten und ihre SWIFT-Compliance gezielt zu verfeinern.